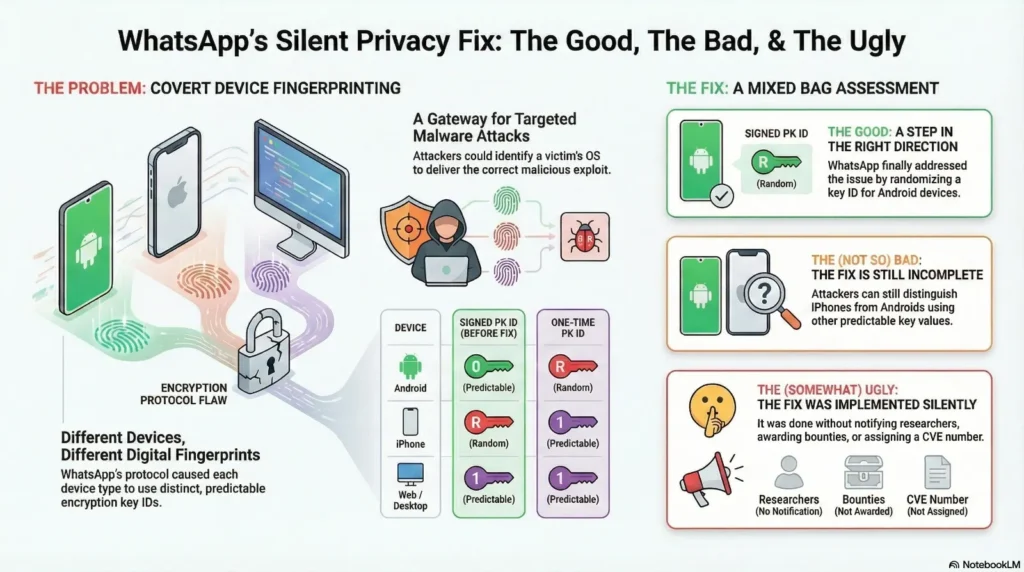

WhatsApp akhirnya mulai memperbaiki celah privasi yang memungkinkan pelaku ancaman mengetahui sistem operasi perangkat Anda tanpa sepengetahuan Anda, meski perbaikan ini masih bersifat parsial dan dilakukan secara diam-diam.

WhatsApp telah secara diam-diam menerapkan perubahan teknis untuk mengurangi kerentanan device fingerprinting yang telah lama menjadi perhatian peneliti keamanan. Meskipun aplikasi pesan instan dengan lebih dari 3 miliar pengguna aktif bulanan ini terkenal dengan enkripsi ujung-ke-ujung (end-to-end encryption), desain protokol multi-perangkatnya ternyata membocorkan metadata yang berharga bagi penyerang siber.

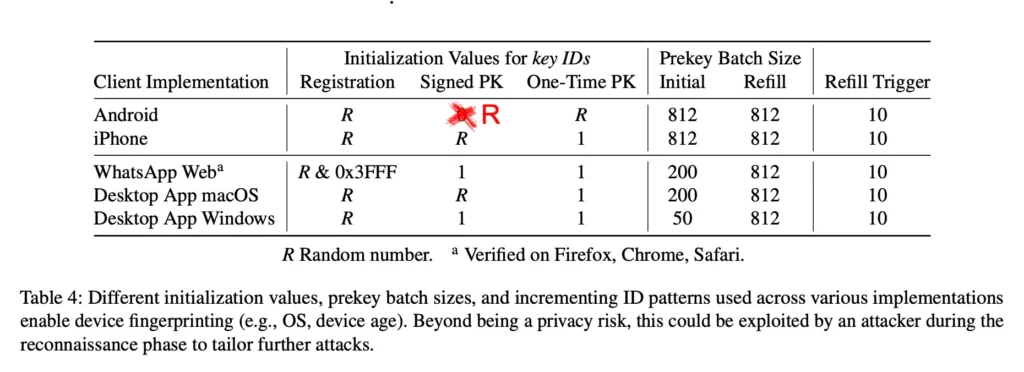

Perubahan teknis yang diterapkan WhatsApp mengubah cara aplikasi menghasilkan dan menggunakan pengidentifikasi kriptografis tertentu pada perangkat Android. Alih-alih menggunakan nilai yang meningkat secara bertahap dan dapat diprediksi, WhatsApp sekarang menetapkan nilai ini secara acak pada perangkat Android.

Apa Itu Device Fingerprinting dan Mengapa Berbahaya?

Device fingerprinting adalah teknik yang memungkinkan penyerang menyimpulkan informasi sensitif tentang perangkat korban, khususnya sistem operasi yang digunakan (Android atau iOS), tanpa berinteraksi langsung dengan perangkat tersebut.

Dalam konteks WhatsApp, kebocoran ini terjadi karena cara protokol multi-perangkat E2EE (End-to-End Encryption) berfungsi. Setiap perangkat penerima mempertahankan sesi terpisah dengan perangkat pengirim, dengan kunci enkripsi yang berbeda, sehingga membuat perangkat dapat diidentifikasi.

Mengapa Informasi Ini Berharga bagi Penyerang?

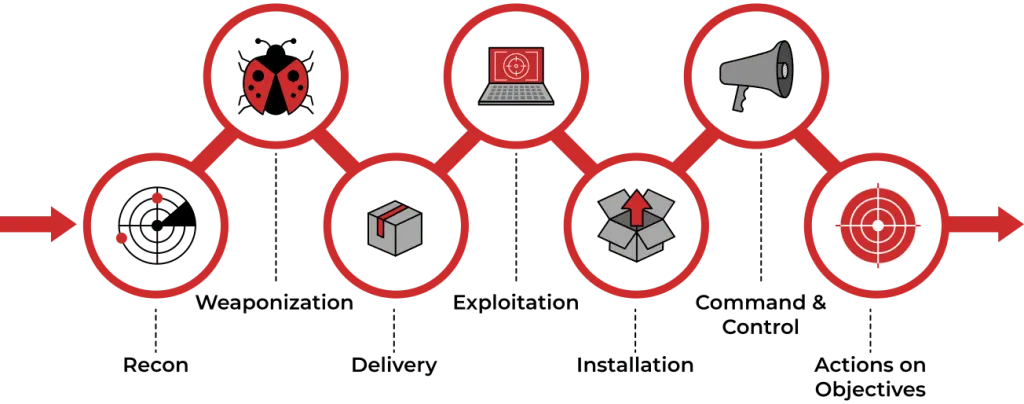

Bagi penyerang siber yang menargetkan individu melalui WhatsApp, mengetahui sistem operasi korban adalah langkah pertama yang krusial dalam kampanye mereka:

- Mencegah kesalahan yang mengungkap serangan: Mengirimkan exploit Android ke pengguna iPhone (atau sebaliknya) tidak hanya tidak efektif, tetapi dapat mengingatkan korban bahwa mereka sedang diserang.

- Melindungi investasi serangan: Eksploitasi zero-day dan infrastruktur serangan bernilai jutaan dolar bisa terancam jika korban menyadari mereka menjadi target.

- Meningkatkan efisiensi serangan: Dengan mengetahui sistem operasi secara pasti, penyerang dapat menyiapkan payload yang tepat dan meningkatkan kemungkinan keberhasilan infeksi.

Kerentanan Teknis WhatsApp: Sebuah Analisis Mendalam

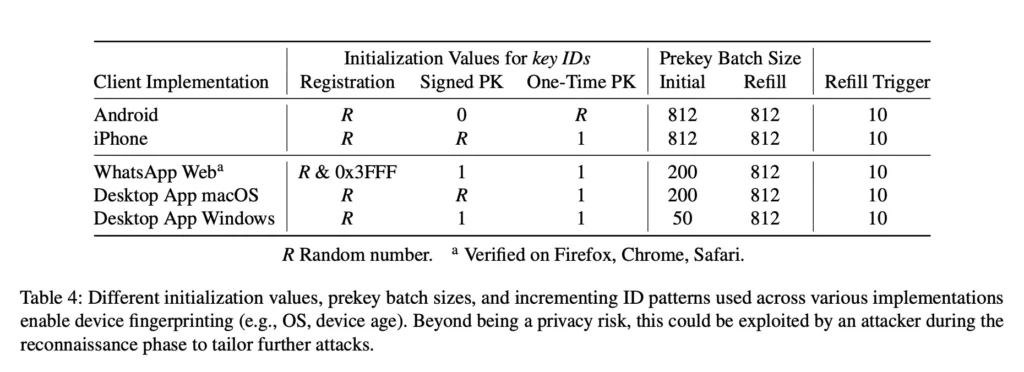

Penelitian menunjukkan bahwa WhatsApp membocorkan informasi perangkat melalui beberapa mekanisme:

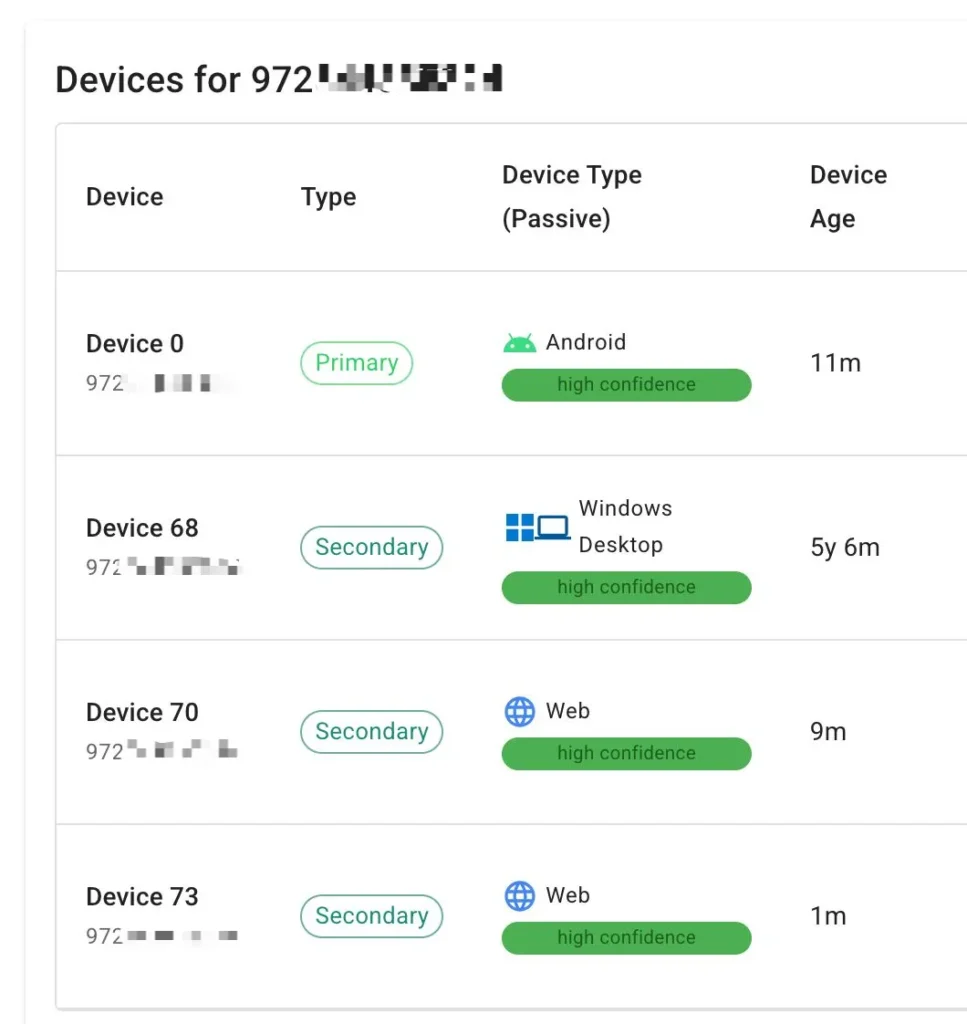

1. Identitas dan Jumlah Perangkat

Penelitian awal tahun 2024 menunjukkan bagaimana WhatsApp membocorkan identitas dan kardinalitas (jumlah) perangkat pengguna. Karena setiap perangkat memiliki sesi terpisah dengan kunci enkripsi berbeda, penyerang dapat membedakan perangkat-perangkat yang terkait dengan satu akun.

2. Penargetan Spesifik ke Perangkat Tertentu

Pada tahun 2024, peneliti juga menunjukkan bagaimana penyerang dapat menyalahgunakan sesi individual per-perangkat ini untuk menargetkan serangan secara spesifik ke perangkat pilihan mereka, bukan ke semua perangkat yang terkait dengan akun.

3. Fingerprinting Sistem Operasi

Pada tahun 2025, penelitian oleh Gegenhuber dan kolega menunjukkan bahwa perbedaan dalam sesi tidak hanya mengungkap identitas perangkat, tetapi juga memungkinkan fingerprinting perangkat lengkap, termasuk identifikasi pasti sistem operasi. Informasi ini dapat diperoleh hanya dengan meng-query server WhatsApp, tanpa interaksi langsung dengan perangkat korban dan tanpa sepengetahuan pengguna.

Perbaikan WhatsApp: Analisis Teknis Perubahan

Menggunakan alat analisis khusus, peneliti keamanan baru-baru ini mengamati perubahan dalam logika manajemen pengidentifikasi kriptografis WhatsApp di Android.

Perubahan Teknis yang Diamati

Sebelum perbaikan: Beberapa parameter pengidentifikasi kriptografis (seperti Signed PK ID) diinisialisasi dengan nilai yang dapat diprediksi, dimulai dari 0 dan meningkat perlahan (sekali sebulan).

Setelah perbaikan: Setidaknya di Android, nilai-nilai ini sekarang ditugaskan secara acak, memanfaatkan seluruh rentang 24-bit yang tersedia.

Tabel: Perbandingan Status Kerentanan Fingerprinting WhatsApp

| Aspek Teknis | Sebelum Perbaikan | Setelah Perbaikan (Parsial) |

|---|---|---|

| Signed PK ID (Android) | Nilai dapat diprediksi, meningkat bertahap | Nilai ditetapkan secara acak |

| One-Time PK ID (iOS) | Diinisialisasi dengan nilai rendah, meningkat perlahan | Masih menggunakan logika lama |

| Kemampuan Fingerprinting OS | Tinggi untuk semua platform | Masih mungkin untuk Android vs iOS |

| Transparansi Perbaikan | – | Dilakukan secara diam-diam, tanpa pemberitahuan publik |

Kebaikan: Akhirnya Diakui dan Diperbaiki

Perubahan ini menandakan bahwa WhatsApp akhirnya mulai mengatasi masalah penting yang sebelumnya tidak dianggap sebagai masalah privasi yang relevan oleh Meta. Ini merupakan perubahan yang disambut baik dari posisi asli Meta yang tidak menganggap masalah fingerprinting sebagai kerentanan yang perlu diperbaiki.

Kurang Baik: Perbaikan Masih Parsial

Meskipun ada perbaikan, penyerang masih dapat membedakan dengan kepastian tinggi antara Android dan iPhone berdasarkan parameter One-Time PK ID.

- iOS masih menggunakan logika lama: iPhone menginisialisasi parameter ini dengan nilai rendah dan meningkatkannya perlahan (setiap beberapa hari).

- Android vs iOS masih dapat dibedakan: Nilai acak Android (menggunakan seluruh rentang 24-bit) masih sangat berbeda dari pola kenaikan bertahap iOS.

Namun, masuk akal untuk percaya bahwa ini adalah langkah pertama WhatsApp menuju perbaikan yang lebih lengkap yang akan membuat bidang-bidang ini acak di semua sistem operasi dan platform.

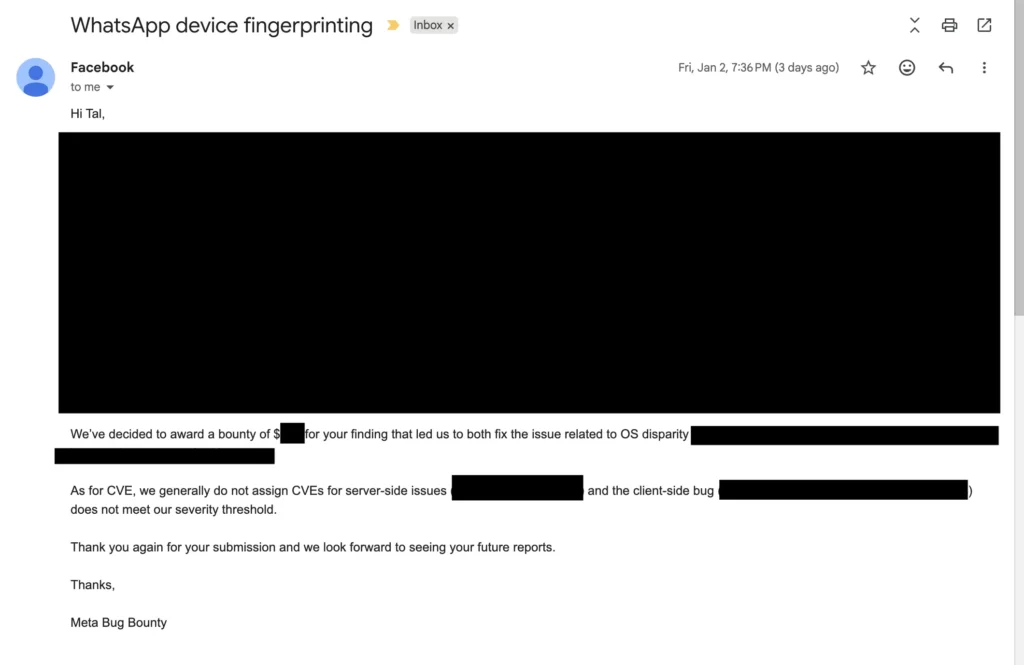

Agak Mengkhawatirkan: Kurangnya Transparansi

WhatsApp menerapkan perbaikan ini secara diam-diam, tanpa memberi tahu pelapor asli masalah ini, memberikan penghargaan bug bounty yang sesuai, atau menetapkan nomor Common Vulnerability Enumeration (CVE) untuk kerentanan ini.

Dalam masalah fingerprinting perangkat serupa yang sebelumnya dilaporkan ke WhatsApp, perusahaan menerapkan perbaikan dan memberikan bug bounty kecil, tetapi tidak menetapkan CVE dengan alasan tidak “memenuhi ambang batas keparahan kami”.

Padahal, CVE seharusnya tidak diperlakukan sebagai ‘tanda aib’, melainkan sebagai alat untuk mendokumentasikan dan mendiskusikan masalah keamanan dan privasi dengan benar.

Implikasi untuk Pengguna dan Rekomendasi

Bagi Pengguna Individu

Meskipun perbaikan teknis ini terjadi di latar belakang, pengguna tetap dapat mengambil langkah-langkah proaktif untuk melindungi privasi mereka:

- Perbarui aplikasi WhatsApp secara rutin: Perbaikan keamanan biasanya disertakan dalam pembaruan aplikasi.

- Batasi perangkat tertaut: Hanya tautkan perangkat yang benar-benar diperlukan ke akun WhatsApp Anda.

- Pertimbangkan alternatif dengan fokus privasi: Untuk komunikasi sensitif, pertimbangkan aplikasi seperti Signal atau Wire yang dikenal dengan fokus kuat pada privasi dan keamanan.

Bagi Organisasi dan CISO

Bagi Chief Information Security Officers (CISO) dan organisasi yang menggunakan WhatsApp untuk komunikasi bisnis, penelitian ini menyoroti beberapa pertimbangan penting:

- Tetap terinformasi: Pantau perkembangan perbaikan protokol dari Meta terhadap kerentanan fingerprinting ini.

- Kurangi saluran samping (side channels): Anjurkan pengguna untuk memperbarui aplikasi dengan cepat dan menghapus perangkat tertaut yang tidak perlu.

- Tinjau kebijakan privasi: Pertimbangkan dampak privasi ketika mengadopsi platform perpesanan sebagai saluran bisnis.

Masa Depan Perlindungan Privasi di WhatsApp

Perbaikan diam-diam WhatsApp terhadap kerentanan fingerprinting merupakan langkah positif yang menunjukkan kesadaran perusahaan terhadap masalah privasi ini. Namun, pendekatan tanpa transparansi dan perbaikan parsial meninggalkan ruang untuk perbaikan lebih lanjut.

Komunitas keamanan berharap WhatsApp dapat lebih terbuka dan kolaboratif, bekerja sama dengan peneliti keamanan untuk kebaikan bersama pengguna secara global. Dengan pendekatan yang lebih terstruktur dan transparan, perlindungan pengguna terhadap ancaman siber yang canggih dapat ditingkatkan secara signifikan.

Perjalanan WhatsApp menuju perlindungan privasi yang lebih kuat tampaknya telah dimulai, tetapi masih panjang. Sebagai pengguna, tetap waspada dan proaktif dalam melindungi informasi pribadi Anda tetaplah yang terpenting.